linux封锁IP简单防御UDP攻击

研究起因由于近些日子我的VPS遭受攻击,不管是win的还是linux的都遭受了UDP攻击,流量剧增不一会DOWN机了,这让我很恼火,非常想知道是谁干的

现在说下我的本地测试VPS配置 centos6.0

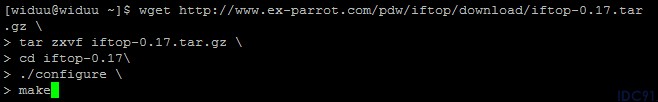

1.我们要查看这些流量的攻击来源,所以我们需要下载iftop

地址wget http://www.ex-parrot.com/pdw/iftop/download/iftop-0.17.tar.gz

安装的时候发现make出错 最后发先这个需要以下包

CentOS上安装所需依赖包:

yum install flex byacc libpcap ncurses ncurses-devel libpcap-devel

Debian上安装所需依赖包:

apt-get install flex byacc libpcap0.8 libncurses5

然后我们下载包iftop

继续执行

tar zxvf iftop-0.17.tar.gz

cd iftop-0.17

./configure

make && make install

然后我们就安装好了

肿么用呢

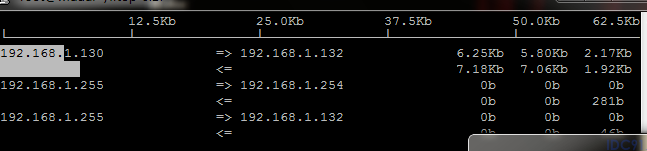

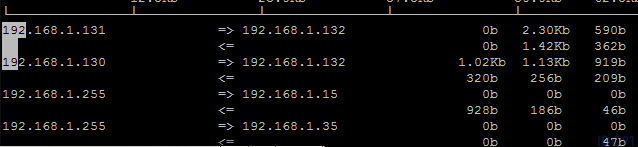

直接输入iftop就可以了 然后我们就可以看见网络的链接和IP 我在上边放了一个网站,然后测试了一下,刷新页面

还有换IP访问和换另外IP的登陆都能显示的 嘎嘎的

然后下面我给大家发下我实验成功后的使用命令 大家记下

然后我们根据大流量的IP可以iptables来封锁IP,这样做只是临时的查看是谁在攻击我们,修改漏洞才是

重要的

五、相关参数及说明1、iftop界面相关说明

界面上面显示的是类似刻度尺的刻度范围,为显示流量图形的长条作标尺用的。

中间的<= =>这两个左右箭头,表示的是流量的方向。

TX:发送流量RX:接收流量TOTAL:总流量Cumm:运行iftop到目前时间的总流量peak:流量峰值rates:分别表示过去 2s 10s 40s 的平均流量

2、iftop相关参数常用的参数

-i设定监测的网卡,如:# iftop -i eth1

-B 以bytes为单位显示流量(默认是bits),如:# iftop -B

-n使host信息默认直接都显示IP,如:# iftop -n

-N使端口信息默认直接都显示端口号,如: # iftop -N

-F显示特定网段的进出流量,如# iftop -F 10.10.1.0/24或# iftop -F 10.10.1.0/255.255.255.0

-h(display this message),帮助,显示参数信息

-p使用这个参数后,中间的列表显示的本地主机信息,出现了本机以外的IP信息;

-b使流量图形条默认就显示;

-f这个暂时还不太会用,过滤计算包用的;

-P使host信息及端口信息默认就都显示;

-m设置界面最上边的刻度的最大值,刻度分五个大段显示,例:# iftop -m 100M

进入iftop画面后的一些操作命令(注意大小写)

按h切换是否显示帮助;

按n切换显示本机的IP或主机名;

按s切换是否显示本机的host信息;

按d切换是否显示远端目标主机的host信息;

按t切换显示格式为2行/1行/只显示发送流量/只显示接收流量;

按N切换显示端口号或端口服务名称;

按S切换是否显示本机的端口信息;

按D切换是否显示远端目标主机的端口信息;

按p切换是否显示端口信息;

按P切换暂停/继续显示;

按b切换是否显示平均流量图形条;

按B切换计算2秒或10秒或40秒内的平均流量;

按T切换是否显示每个连接的总流量;

按l打开屏幕过滤功能,输入要过滤的字符,比如ip,按回车后,屏幕就只显示这个IP相关的流量信息;

按L切换显示画面上边的刻度;刻度不同,流量图形条会有变化;

按j或按k可以向上或向下滚动屏幕显示的连接记录;

按1或2或3可以根据右侧显示的三列流量数据进行排序;

按<根据左边的本机名或IP排序;

按>根据远端目标主机的主机名或IP排序;

按o切换是否固定只显示当前的连接;

按f可以编辑过滤代码,这是翻译过来的说法,我还没用过这个!

按!可以使用shell命令,这个没用过!没搞明白啥命令在这好用呢!

按q退出监控。

六、常见问题

1、make: yacc: Command not foundmake: *** [grammar.c] Error 127

解决方法:apt-get install byacc / yum install byacc

2、configure: error: Curses! Foiled again!(Can't find a curses library supporting mvchgat.)Consider installing ncurses.

解决方法:apt-get install libncurses5-dev / yum install ncurses-devel

您可能感兴趣的文章:- Linux UDP服务端和客户端程序的实现

- Linux UDP socket 设置为的非阻塞模式与阻塞模式区别

- Linux中使用C语言实现基于UDP协议的Socket通信示例

- 距离详解Linux下的UDP方式通讯

- Linux网络编程之基于UDP实现可靠的文件传输示例

- Linux网络编程之UDP Socket程序示例

- linux对于UDP的学习

上一篇:Red Hat Linux,Apache2.0+Weblogic9.2负载均衡集群安装配置

栏 目:Linux

本文标题:linux封锁IP简单防御UDP攻击

本文地址:https://idc91.com/fuwuqizl/2370.html

您可能感兴趣的文章

- 06-17Linux进程信号的发送和保存方法

- 06-17Linux卸载自带jdk并安装新jdk版本的图文教程

- 06-17Linux系统中卸载与安装JDK的详细教程

- 06-17Linux系统配置NAT网络模式的详细步骤(附图文)

- 06-17Linux中的计划任务(crontab)使用方式

- 06-17Apache配置域名跳转的详细步骤

- 06-17Linux fsync系统调用方式

- 06-17Linux磁盘扩容lvm的使用详解

- 06-17Linux与Windows跨平台文件共享的实现方案

- 06-17Linux如何实现给/根目录扩容